GnuPG(跨平台加密软件)

v2.2.20 官方版- 软件大小:4.0 MB

- 更新日期:2020-06-24 16:53

- 软件语言:简体中文

- 软件类别:加密工具

- 软件授权:免费版

- 软件官网:待审核

- 适用平台:WinXP, Win7, Win8, Win10, WinAll

- 软件厂商:

软件介绍 人气软件 下载地址

GnuPG是一款通用加密引擎,该软件可以结合GUI前端、MUA前端、聊天程序、网络相关前端、脚本编写前端使用,GnuPG是一个命令行工具,没有任何图形用户界面,它是一个通用的加密引擎,可以直接从命令行提示符,shell脚本或其他程序中使用,因此,GnuPG通常被用作其他应用程序的实际加密后端;不提供任何图形前端,因此几乎所有内容都需要在命令行上完成,但是,其中包含一个小的本机Windows

GUI工具,GnuPG使用该工具来要求输入密码短语,它仅提供基本功能,并以“

pinentry-basic.exe”的名称安装,使用此核心组件的其他软件可能会以“

pinentry.exe”的名称安装该工具的其他版本,或将gpg-agent配置为使用该版本,如果你需要这款软件就下载吧!

软件功能

GnuPG —通用加密引擎

GnuPG是一个命令行工具,没有任何图形用户界面。它是一个通用的加密引擎,可以直接从命令行提示符,shell脚本或其他程序中使用。因此,GnuPG通常被用作其他应用程序的实际加密后端。

即使在命令行上使用时,它也提供了所需的所有功能-这包括一个交互式菜单系统。该工具的命令集将始终是任何前端提供的命令的超集。

1、完整的OpenPGP实现

2、完整的CMS / X.509(S / MIME)实施。

3、SSH代理实现

4、在所有Unix平台,Windows和macOS上运行。

5、完全替代PGP;从头开始写。

6、不使用任何获得专利的算法。

7、根据GPL免费提供;

8、可以用作过滤程序。

9、具有比PGP更好的功能和最先进的安全功能。

10、解密并验证PGP 5、6和7消息。

11、支持RSA,ECDH,ECDSA,EdDSA,Elgamal,DSA,AES,山茶花,3DES,Twofish,SHA2和更多算法。

12、语言支持多种语言。

13、在线帮助系统。

14、可选的匿名消息接收者。

15、对HKP密钥服务器(sks-keyservers.net)的集成支持。

软件特色

工具类

以下是GnuPG相关工具的列表:

如果您想改进此列表,请填写问题报告表。

1、enigform

Mozilla Firefox扩展,用于HTTP + OpenPGP支持。

2、键查询

是从密钥服务器获取密钥的工具。

3、MacGPG

与Mac相关的GnuPG工具

4、mod_auth_openpgp

支持HTTP + OpenPGP的Apache模块

5、PGPdump Web界面

可用于分析OpenPGP数据格式。

6、Pinentry

安全PinEntry对话框。

7、SKS

流行的密钥服务器软件。

8、Hockeypuck

用Go编写的密钥服务器。

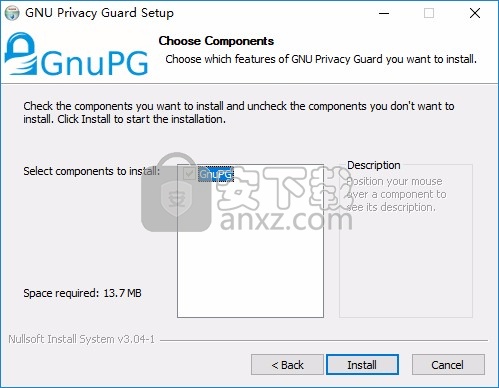

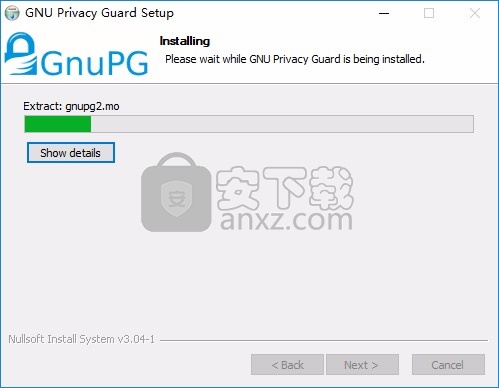

安装方法

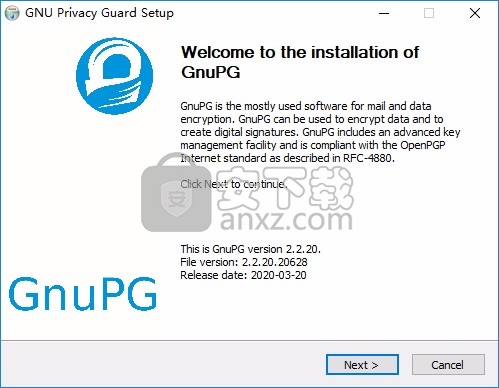

1、打开gnupg2.2.20.exe软件直接启动,点击next继续安装

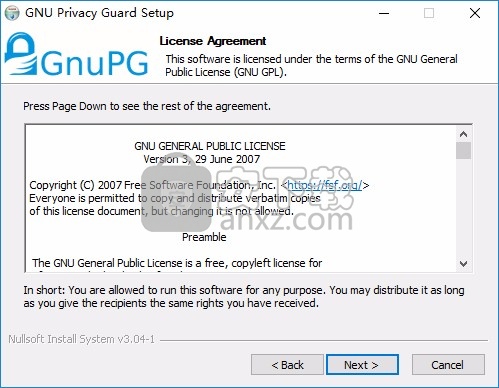

2、提示软件的协议内容,在软件界面直接阅读软件的相关协议

3、提示软件的安装设置界面,点击install开始安装

4、软件的安装进度,等待gnupg安装结束吧

5、到这里gnupg就安装完毕了,如果你有GUI前端就可以正常使用

使用说明

命令

命令与选项没有区别,只允许一个命令。

--version

打印程序版本和许可信息。请注意,您不能缩写此命令。

--help

-h

打印使用情况消息,总结最有用的命令行选项。请注意,您不能缩写此命令。

--dump-options

打印所有可用选项和命令的列表。请注意,您不能缩写此命令。

--server

在服务器模式下运行并等待上的命令stdin。默认模式是创建一个套接字并在那里监听命令。

--daemon [command line]

启动gpg-agent作为守护程序;也就是说,将其与控制台分离并在后台运行。

或者,您可以作为gpg-agent的子代创建一个新进程gpg-agent --daemon /bin/sh。这样,您可以正确设置环境并获得新的外壳程序。从该shell退出后,gpg-agent会在几秒钟内终止。

--supervised

在前台运行,默认情况下将日志发送到stderr,并侦听提供的文件描述符,该文件描述符必须已经绑定到侦听套接字。在systemd或其他类似的过程监督方案下运行时,此命令很有用。Windows不支持此选项。

在–监督模式下,只要在环境变量中对其进行标识,就可以提供不同的文件描述符以用作不同的套接字类型(例如ssh,extra)LISTEN_FDNAMES

输入和输出

--armor

-a

创建ASCII铠装输出。默认设置是创建二进制OpenPGP格式。

--no-armor

假设输入数据不是ASCII铠装格式。

--output file

-o file

将输出写入文件。要写入标准输出,请使用-文件名。

--max-output n

此选项设置在处理文件时将生成的字节数的限制。由于OpenPGP支持各种级别的压缩,因此给定消息的明文可能会明显大于原始OpenPGP消息。尽管GnuPG可以正确处理此类消息,但通常希望设置一个最大文件大小,该大小将在操作系统限制迫使处理停止之前生成。默认值为0,表示“无限制”。

--input-size-hint n

此选项可用于告知GPG输入数据的大小(以字节为单位)。 n必须为10的正数。仅当输入不来自文件时,此选项才有用。GPG可以使用此提示来优化其缓冲区分配策略。它也被-状态-fd 如果无法通过其他方式获得“总计”的值,则在“进度”行中提供该值。

--key-origin string[,url]

gpg可以跟踪密钥的来源。某些来源是隐式已知的(例如,密钥服务器,Web密钥目录)并已设置。对于标准导入,可以使用此选项设置导入密钥的来源。要列出可能的值,请对字符串使用“帮助” 。某些来源可以存储可选的url参数。该URL可以在逗号后附加到 字符串。

--import-options parameters

这是一个空格或逗号分隔的字符串,提供了导入密钥的选项。可以在选项前面加上“ no-”来表示相反的含义。选项包括:

导入本地信号

允许导入标记为“本地”的密钥签名。除非使用共享密钥环方案,否则这通常没有用。默认为no。

保持所有者信任

如果导入了密钥,通常会清除仍然可能存在的密钥所有者信任值。通常,这是理想的,这样以前删除的密钥不会仅仅由于导入而自动获得所有者信任值。另一方面,有时有必要再次重新导入一组受信任的密钥,但要保留已分配的ownertrust值。可以通过使用此选项来实现。

修复pks子项错误

在导入期间,请尝试修复由PKS密钥服务器错误(0.9.6之前的版本)引起的损坏,该错误会破坏带有多个子密钥的密钥。请注意,这不能完全修复损坏的密钥,因为密钥服务器已删除了一些关键数据,但它至少会给您一个子密钥。常规默认为no- 进口 并为密钥服务器为是 -接收键。

导入显示

只显示

在存储之前,显示已导入密钥的列表。可以与选项结合使用-空运行只看钥匙;选项只显示是此组合的快捷方式。命令-显示键这是另一个捷径。注意,“ sec”和“ sbb”行之类的后缀“#”可能会打印也可能不会打印。

进出口

运行整个导入代码,但不要将密钥存储到本地密钥环,而是将其写入输出。导出选项 出口-pka 和 出口丹麦影响输出。此选项可用于从密钥中删除所有无效部分,而无需存储它。

仅合并

导入期间,允许对现有密钥进行密钥更新,但不允许导入任何新密钥。默认为no。

进口清洁

导入后,压缩(删除自签名之外的所有签名)新密钥中所有不可用的用户ID。然后,从新密钥中删除所有不可用的签名。这包括由密钥环上不存在的密钥发出的签名。此选项与运行-编辑键 导入后命令“干净”。默认为no。

仅自签名

导入密钥时,仅接受自签名。在导入的早期阶段会跳过所有其他密钥签名。此选项可用于keyserver-options减轻尝试用来自密钥服务器的伪签名充斥密钥的尝试。缺点是,也不会导入Web of Trust要求的所有其他有效密钥签名。请注意,将此选项与import-clean一起使用时,它将在将导入的密钥合并到现有密钥之后取消最后的清洁步骤。

维修钥匙

导入后,请解决按键的各种问题。例如,这将对签名重新排序,并去除重复的签名。默认为是。

最小导入

导入可能的最小密钥。这将删除所有签名,但每个用户ID上的最新自签名除外。此选项与运行-编辑键导入后命令“最小化”。默认为no。

恢复

导入还原

以密钥还原模式导入。导入所有通常在导入过程中跳过的数据;包括所有GnuPG特定数据。所有其他矛盾的选项均被覆盖。

--import-filter {name=expr}

--export-filter {name=expr}

这些选项定义了一个导入/导出过滤器,该过滤器将在存储/写入之前立即应用于导入/导出的键块。 name定义要使用的过滤器类型,expr要计算的表达式。该选项可以使用多次,然后将更多表达式附加到同一个名称上。

可用的过滤器类型为:

保持uid

如果表达式的计算结果为true,则此筛选器会将用户id数据包及其从属数据包保留在密钥块中。

子键

此过滤器将删除选定的子项。当前仅对–export-filter实现。

下降信号

此过滤器会将所选的密钥签名放在用户ID上。不考虑自签名。当前仅对–import-filter实现。

有关表达式的语法,请参见“ FILTER EXPRESSIONS”一章。表达式的属性名称取决于实际的过滤器类型,并在下表中指示。

可用的属性是:

uid

带有用户ID的字符串。(保持uid)

邮箱

带有邮箱或空字符串的用户ID的addr-spec部分。(保持uid)

key_algo

具有密钥或子密钥数据包的公共密钥算法的数字。(子键)

key_created

key_created_d

第一个是创建公钥或子密钥包的时间戳。第二个相同,但以ISO字符串形式给出,例如“ 2016-08-17”。(子键)

主

布尔值,指示用户ID是否为主要ID。(保持uid)

已过期

布尔值,指示用户id(keep-uid),密钥(drop-subkey)或签名(drop-sig)是否过期。

被撤销

布尔值,指示是否已撤消用户标识(keep-uid)或键(drop-subkey)。

残障人士

指示是否禁用主键的布尔值。(不曾用过)

秘密

布尔值,指示密钥或子密钥是否为秘密密钥。(子键)

用法

一个字符串,指示序列“ ecsa?”中子项的使用标志。例如,仅能够签名和认证的子项将与“ sa”完全匹配。(子键)

sig_created

sig_created_d

首先是创建签名数据包的时间戳。第二个相同,但以ISO日期字符串形式给出,例如“ 2016-08-17”。(签名)

sig_algo

具有签名包的公钥算法的数字。(签名)

sig_digest_algo

具有签名数据包摘要算法的数字。(签名)

更新日志

版本2.2.20(2020-03-20)中的值得注意的更改

保护错误计数器以防溢出,以确保

错误后不能诱使工具返回成功。

gpg:请确保--verify-files始终返回错误。

gpg:如果提供了模式,则修复密钥列表--with-secret。 [#4061]

gpg:修复了某些用作默认键的键的检测。 [#4810]

gpg:修复卡可用时的默认键选择。 [#4850]

gpg:修复使用密钥创建的密钥的密钥到期和密钥用法

创建日期为零。 [4670]

gpgsm:修复了某些CR,LF终止证书的导入。 [#4847]

gpg:新选项--include-key-block和--auto-key-import到

在最初签名的消息之后允许加密的回复。 [#4856]

gpg:允许使用带有--trusted-key的指纹。 [#4855]

gpg:--export-filter使用的新属性“ fpr”。

scdaemon:如果使用KDF DO,则禁用键盘。 [#4832]

dirmngr:改进查找OCSP证书的方式。 [#4536]

避免LTO或gcc-10的构建问题。 [#4831]

人气软件

-

文件夹加密软件免费版 0.73 MB

/简体中文 -

WD Security(西数移动硬盘加密软件) 14.6 MB

/简体中文 -

顶级加密软件 PGP Desktop 9.9.0 中文注册版 40.00 MB

/简体中文 -

PC微信加密图片解密工具 0.01 MB

/简体中文 -

便携式文件夹加密器 1.10 MB

/简体中文 -

USB Copy Protection(USB复制保护工具) 27.55 MB

/简体中文 -

Virbox Protector加壳工具 10.1 MB

/简体中文 -

密齿私人文件柜 16.2 MB

/简体中文 -

TrueCrypt 7.1a 简体中文版 1.38 MB

/简体中文 -

AfterCodecs中文汉化版 10.1 MB

/简体中文

河南互诚通 v5.0.0.2

河南互诚通 v5.0.0.2  gilisoft usb encryption 11(U盘加密软件) v11.0.0 中文

gilisoft usb encryption 11(U盘加密软件) v11.0.0 中文  Granite Portable(U盘文件加密工具) v2.0.0.0 免费版

Granite Portable(U盘文件加密工具) v2.0.0.0 免费版  Abelssoft CryptBox 2020 v8.1

Abelssoft CryptBox 2020 v8.1